OXIDIZED – Installation et configuration

OXIDIZED – Installation et configuration

Oxidized est un outil open-source destiné aux administrateurs de réseaux et aux ingénieurs en réseau. Il est principalement utilisé pour automatiser la sauvegarde de la configuration des équipements réseau, tels que des routeurs et des commutateurs, via SSH ou Telnet. Voici un résumé général des fonctionnalités et de l’utilisation d’Oxidized :

Oxidized simplifie la sauvegarde automatisée des configurations réseau, offrant une solution polyvalente pour divers équipements. Il stocke ces configurations, permettant un suivi et une gestion efficaces. De plus, il s’intègre à d’autres outils pour automatiser la gestion réseau. La sécurité est également une priorité, protégeant les données sensibles. En bref, Oxidized rend la gestion réseau fluide et sécurisée.

Installer Oxidized

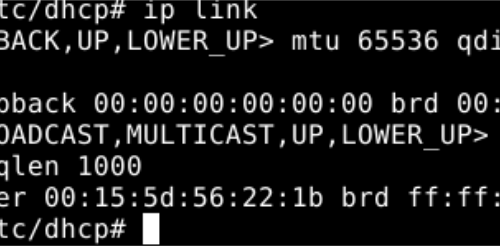

Je donne l’exemple sur une distribution Ubuntu. voici :

apt update && apt ugprade && apt -y install ruby ruby-dev libsqlite3-dev libssl-dev pkg-config cmake libssh2-1-dev libicu-dev zlib1g-dev g++

gem install oxidized -v 0.28.0 && gem install oxidized-script oxidized-web

Configurer Oxidized

La configuration d’Oxidized est en format YAML et peut être chargée à partir de deux emplacements : /etc/oxidized/config (configuration système) et ~/.config/oxidized/config (configuration utilisateur). Ces fichiers sont fusionnés pour plus de flexibilité, par exemple, pour stocker des informations système globales et des informations utilisateur spécifiques.

Il est recommandé d’exécuter Oxidized avec son propre nom d’utilisateur pour une pratique optimale. Cela peut être fait à l’aide d’outils en ligne de commande standards pour une gestion efficace.

useradd -s /bin/bash -m oxidized

Il est recommandé de ne pas exécuter Oxidized en tant que superutilisateur (root).

passer oxidized : su oxidized && cd

lancer la commande : oxidized

cela va crée le fichier : ~/.config/oxidized/config

| username: admin password: strongpasspass model: ios resolve_dns: true interval: 3600 use_syslog: false debug: false threads: 30 timeout: 20 retries: 3 prompt: !ruby/regexp /^([\w.@-]+[#>]\s?)$/ rest: 127.0.0.1:8888 next_adds_job: false groups: {} models: {} pid: « /home/oxidized/.config/oxidized/pid » stats: history_size: 10 input: default: ssh, telnet debug: false ssh: secure: false ftp: passive: true utf8_encoded: true output: default: file file: directory: « /home/oxidized/.config/oxidized/configs » source: default: csv csv: file: « /home/oxidized/.config/oxidized/switch.db » delimiter: !ruby/regexp /:/ map: name: 0 model: 1 gpg: false model_map: cisco: ios juniper: junos |

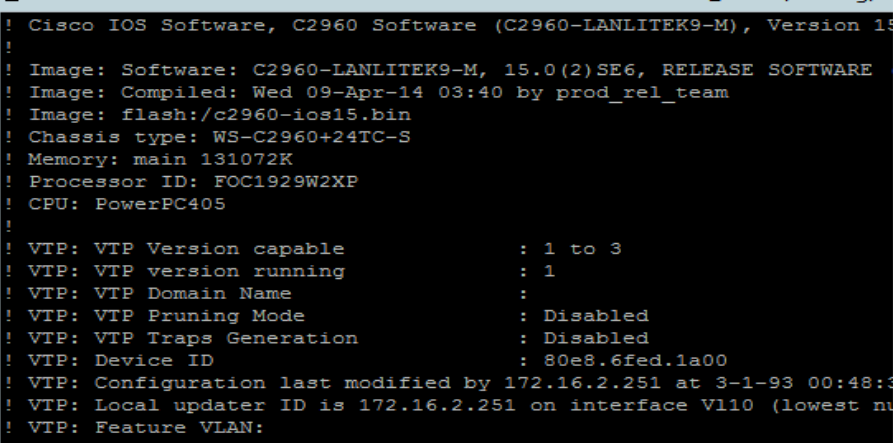

Créer le fichier /home/oxidized/.config/oxidized/switch.db et y insérer ces informations :172.16.2.251:ios

lancer la commande : oxidized

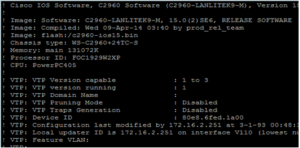

Cela aura pour effet de récupérer la configuration du switch et de la sauvegarder dans le répertoire :/home/oxidized/.config/oxidized/configs

extrait du fichier de configuration 172.16.2.251 :

On peut également avoir plusieurs groupes d’équipement avec identifiants et mots de passe différents. Oxidized prend en charge cette configuration

Bonne bidouille !